CSDHI – Les hackers présumés parrainés par l’État ont intensifié leurs efforts pour entrer de force dans les comptes en ligne des militants iraniens des droits de l’homme au cours des dernières semaines en exploitant des failles de sécurité dans les smartphones Android, a appris la Campagne internationale pour les droits de l’homme en Iran. Le 11 août 2016, une personne inconnue a envoyé un message sur Facebook à un éminent militant iranien politique vivant à Paris et s’est présenté comme un ancien élève. Le pirate a dit qu’il avait créé des autocollants politiques avec la photo de l’activiste. Il a ensuite envoyé un fichier, avec un suffixe APK, à l’activiste affirmant que le fichier contenait les autocollants.

CSDHI – Les hackers présumés parrainés par l’État ont intensifié leurs efforts pour entrer de force dans les comptes en ligne des militants iraniens des droits de l’homme au cours des dernières semaines en exploitant des failles de sécurité dans les smartphones Android, a appris la Campagne internationale pour les droits de l’homme en Iran. Le 11 août 2016, une personne inconnue a envoyé un message sur Facebook à un éminent militant iranien politique vivant à Paris et s’est présenté comme un ancien élève. Le pirate a dit qu’il avait créé des autocollants politiques avec la photo de l’activiste. Il a ensuite envoyé un fichier, avec un suffixe APK, à l’activiste affirmant que le fichier contenait les autocollants.

Peu après l’activiste a ouvert ce qui était en réalité un fichier malware un fichier de logiciel malveillant), le pirate s’est emparé de la page Facebook de la victime et a envoyé des messages similaires aux amis de l’activiste, dont certains ont travaillé à Radio Farda, Deutsche Welle et la BBC. Un des amis de la victime est tombé dans le piège et a perdu l’accès à son compte Gmail pendant plusieurs heures.

Les fichiers avec le suffixe APK sont des applications qui peuvent être installées sur les smartphones avec les systèmes d’exploitation Android. Les utilisateurs ne devraient ouvrir ces fichiers qu’après les avoir téléchargés à partir de sources fiables, telles que Google Play. Contrairement à iOS le système d’exploitation d’Apple, les applications Android peuvent être indépendamment développées et installées, présentant une occasion pour les pirates de chasser les utilisateurs peu méfiants et les espionner.

Le fichier qui a été utilisé pour pirater le compte de l’activiste basé à Paris, a été créé par DroidJack, un « outil d’administration à distance » Android qui permet aux pirates de construire des programmes troyens conçus pour violer la sécurité d’un système informatique tout en effectuant ostensiblement une autre fonction.

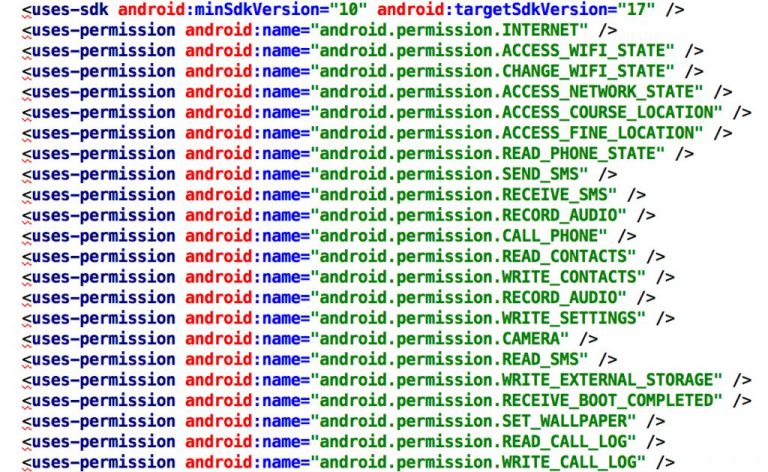

Liste des emplacements accessibles aux pirates sur le smartphone Android de la victime.

Les enquêtes menées par la campagne montrent que les logiciels malveillants troyens créé par les pirates leur permettent d’avoir un accès à distance à un large éventail de contenus sur les smartphones Android, y compris des messages, des photos, des fichiers audio, des applications, des localisateurs GPS, et des listes de contacts. Les pirates peuvent surveiller les conversations et les opérations sur le périphérique à l’insu du propriétaire et faire des appels téléphoniques et envoyer des messages.

La photo de la victime du piratage a été placée dans le fichier malware (malveillant) pour l’inciter à le télécharger.

Auparavant, la campagne avait révélé que les pirates dupaient les victimes en téléchargeant de faux installateurs de programmes de chat IMO pour avoir accès à leurs comptes. Ces fichiers malveillants ont été créés par Metasploit, un logiciel test de pénétration Android. Les pirates ont également envoyé des messages sur Facebook à des journalistes iraniens vivant à l’étranger et leur ont demandé de cliquer sur de faux liens sur Google Drive pour « recevoir des nouvelles importantes urgentes ».

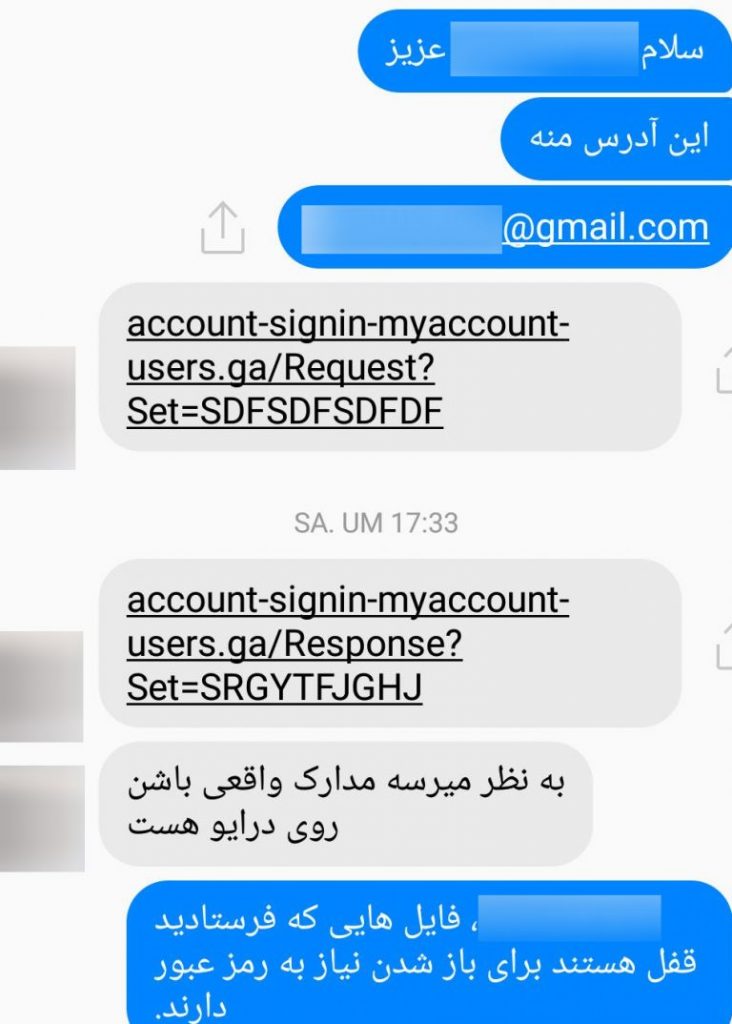

Message envoyé aux journalistes depuis un compte piraté.

Le journaliste dont le compte Gmail a été piraté décrit le processus suivant à la campagne :

1- Le hacker dirige la victime qui ne se méfie pas vers une page de connexion d’un faux compte Google.

2- La victime entre son nom d’utilisateur et son mot de passe.

3- Le hacker enregistre le nom de l’utilisateur et le mot de passe de la victime et soumet une demande d’accès à Google.

4- Google envoie un message texte à la victime pour terminer le processus de vérification en deux étapes.

5- La victime entre le code de vérification dans la fausse page d’inscription Google.

6- Le hacker copie le code de vérification, qui est valable pour seulement 30 secondes, et signe dans le compte de la victime.

Source : Campagne Internationale pour les droits de l’homme en Iran